Vous êtes-vous déjà demandé comment hacker un ordinateur ou un smartphone android ? Dans l’imaginaire collectif, les hackers sont souvent perçus comme des pirates malveillants qui violent le droit pour s’introduire dans des systèmes informatiques. Pourtant, il existe une différence importante entre cette perception et la réalité du hacking, qui englobe une diversité de profils, de motivations et de méthodes techniques. La culture du hacking recouvre aussi une dimension éthique, visant à tester la sécurité des réseaux et à protéger les données. Cet article en français va vous apprendre à réaliser un piratage, en utilisant des outils adaptés. Bien sûr, les informations fournies sur ce site sont à but pédagogique seulement. Je vous présenterai également un ebook pour devenir un hacker à un prix compétitif. Apprenez en plus via les articles sur notre site. Pour bien comprendre toutes les facettes du sujet, une lecture attentive de cet article est recommandée.

Aujourd’hui, la multiplication des attaques informatiques et la sophistication des techniques de piratage imposent aux entreprises et aux particuliers de renforcer leur vigilance. La cybersécurité n’est plus une simple option, mais une nécessité pour protéger efficacement ses systèmes et ses données.

1. Comment les hackers ont commencé

Comprendre la culture du hacking

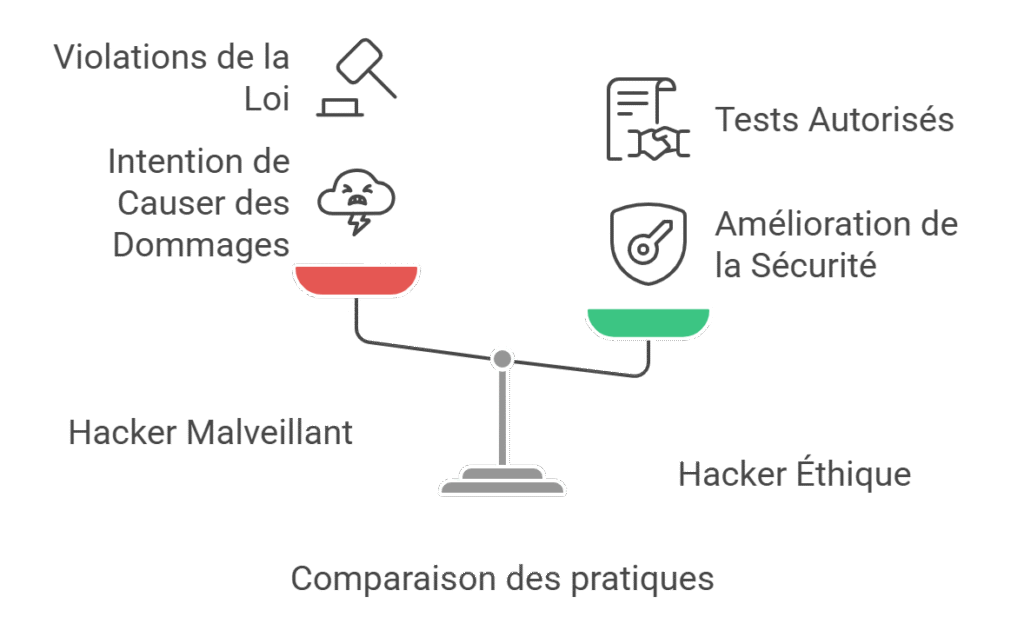

Avant de parler des techniques de hacking, il faut savoir que la culture du hacking puise ses racines dans l’envie d’explorer et de repousser les limites des logiciels, des systèmes et des appareils connectés. Avant de se demander comment hacker, il est essentiel de distinguer le pirate malveillant, qui exploite des failles pour nuire, du hacker éthique, qui teste la sécurité pour mieux la renforcer. Les hackers passionnés voient dans le code un terrain d’expérimentation et de création. Au fil des années, cette culture s’est étendue au web, à l’informatique grand public et même aux services en ligne.

En France, il existe très peu de guides et livres étoilés détaillent les fondements du hacking, qu’il s’agisse d’examiner un ordinateur sous linux, un smartphone android, ou encore d’apprendre à manipuler différents outils pour tester un réseau. Chez CyberCare, nous vous proposons un eBook complet pour apprendre tous les secrets des hackers ! La démarche reste toutefois encadrée : on ne peut pas apprendre à hacker sans se soucier du droit.

A lire aussi : Apprendre à hacker : Le guide pas à pas pour débutant

comparaison des pratiques hacking cybercare

Le rôle du droit et de la sécurité

Pour rappel : toute action de piratage non autorisée peut avoir de graves conséquences légales si le hacker n’a pas agit de manière anonyme. La gestion des accès est un élément clé pour prévenir les intrusions, car un contrôle rigoureux des droits d’accès et des authentifications limite les possibilités d’exploitation par des personnes malveillantes. Le droit prévoit des sanctions pour les pirates qui violent la sécurité d’un système ou qui volent des données. Les cybercriminels jouent un rôle central dans la criminalité numérique, exploitant les failles de sécurité pour accéder illégalement à des informations sensibles ou compromettre des systèmes. À l’inverse, un hacker éthique s’assure d’avoir la permission de la cible avant d’entreprendre le moindre test d’intrusion. Il peut alors identifier des vulnérabilités dans un ordinateur, des sites****web ou des applications android, afin de proposer des conseils pour corriger les failles.

Les entreprises et les services en ligne encouragent souvent ce hacking responsable, car il permet d’améliorer la sécurité de leurs réseaux. Plusieurs pages spécialisées et fiches pratiques sont disponible pour guider les étudiants et passionnés souhaitant progresser dans ce domaine. La cybersécurité est un problème stratégique pour les organisations, car une faille peut avoir des conséquences graves sur leur activité. Le hacking représente un risque global pour les entreprises et les particuliers, pouvant impacter aussi bien la réputation que la sécurité financière.

2. Comment hacker en pratique ?

La pratique du hacking consiste à comprendre et manipuler les systèmes informatiques. Elle inclut également la réalisation de tests de sécurité, comme les tests de pénétration ou d’intrusion, afin d’identifier les failles avant qu’elles ne soient exploitées par des personnes malveillantes.

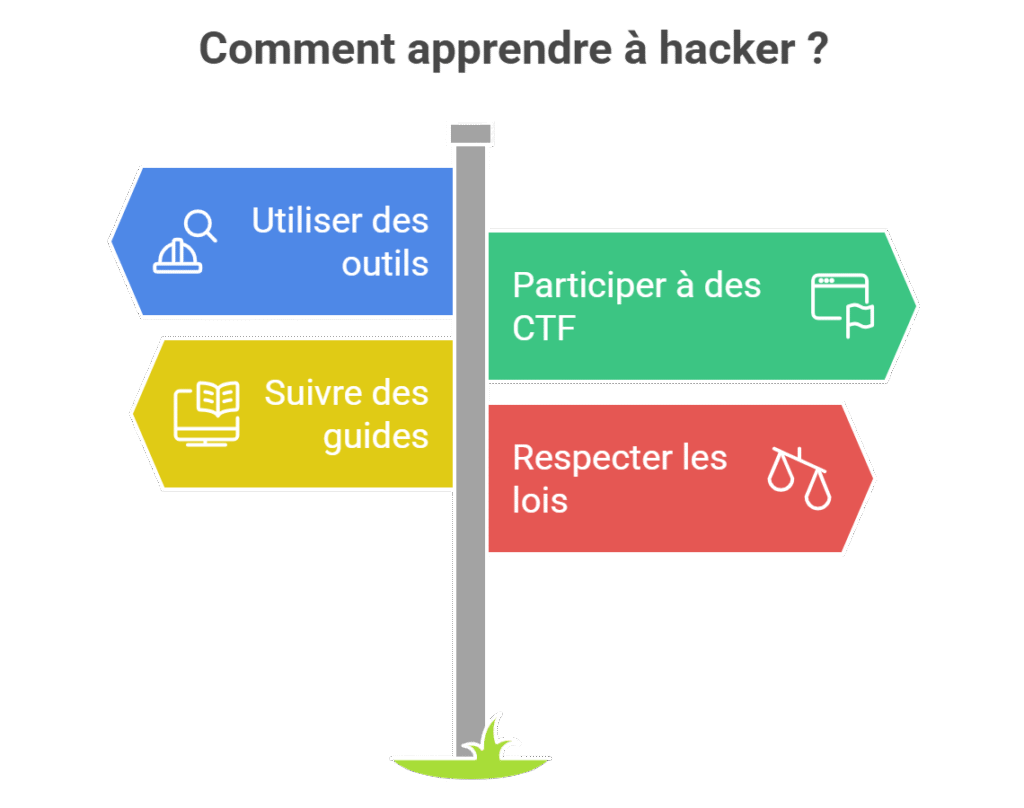

comment apprendre à hacker panneaux cybercare

Les outils et services disponibles

Pour comprendre comment hacker sans enfreindre le droit, vous devrez vous familiariser avec divers outils et techniques. Les hackers éthiques utilisent des distributions linux telles que Kali, des frameworks d’audit, ainsi que des logiciels de scanning pour détecter des failles dans un réseau ou un appareil. Certains programmes sont spécifiquement conçus pour tester la sécurité des systèmes, qu’il s’agisse de programmes malveillants ou de programmes légitimes comme ceux utilisés dans les bug bounty. Les pirates malveillants emploient souvent ces mêmes outils, mais à des fins illégales. Si vous voulez apprendre à utiliser ces outils, nous vous conseillons notre livre numérique de plus de 90 pages qui vous explique pas à pas comment utiliser ces outils de hacking !

Le livre pour apprendre toutes les techniques des hackers.

Sur internet, vous trouverez des services d’entraînement en ligne proposant des environnements de test pour vous exercer au piratage légal. Il est essentiel de protéger les bases de données contre les intrusions lors de l’utilisation de ces environnements, car elles contiennent souvent des données sensibles. Certains sites hébergent des pages de challenges (CTF – Capture The Flag) destinées aux étudiants et professionnels souhaitant parfaire leur savoir-faire en sécurité. Cette offre s’adresse aussi aux débutants, désireux de découvrir la façon de manipuler le code et de mieux comprendre les systèmes d’information. Parmi ces sites d’entraînements, vous trouverez HackTheBox, TryHackMe, RootMe, etc. Les hackers utilisent différents moyens pour atteindre leurs objectifs, qu’ils soient éthiques ou malveillants, comme le craquage de mots de passe ou l’ingénierie sociale.

Apprendre en toute légalité

Le meilleur moyen de savoir comment hacker en restant dans le cadre du droit est de suivre un guide ou un livre spécialisé. Dans notre page “Apprendre le hacking : Le guide pas à pas pour débutants”, vous trouverez une méthode progressive pour maîtriser les fondamentaux de l’informatique, du piratage et de la culture hacker. Cette ressource aborde la configuration d’un ordinateur linux, l’exploration des réseaux et les bonnes pratiques pour protéger ses données.

Pour ceux qui souhaitent approfondir davantage, notre Livre pour hacker : Le guide complet vous oriente vers un produit phare, disponible sous différents formats, incluant des fiches pratiques, des démonstrations de code et une section “auto–évaluation” pour tester vos acquis. Vous y découvrirez aussi comment exécuter des audits sur un téléphone android et quelles façon employer pour éviter tout usage frauduleux de vos découvertes.

Étudiants, amateurs et professionnels

Nombre d’étudiants en informatique ou en sécurité des réseaux choisissent de se spécialiser dans le hacking ou pentest, car la demande de professionnels compétents augmente chaque année. Les amateurs passionnés, quant à eux, explorent souvent comment hacker pour comprendre les mécanismes internes d’un appareil ou d’un site web.

Les professionnels de la sécurité informatique sont régulièrement confrontés à des attaques provenant de pirates malveillants : c’est pourquoi les entreprises valorisent l’expertise d’un hacker éthique. La cybersécurité est un enjeu majeur pour toute entreprise, car la protection des données et la confiance des clients en dépendent. Travailler en équipe permet de renforcer la sécurité et d’assurer une meilleure défense contre les menaces. Que vous soyez étudiants, amateur ou pro, il est essentiel de respecter le droit et de se former avec des livres ou des guides étoilés, tout en suivant des conseils avisés pour éviter les pièges légaux. Il est fortement recommandé de faire appel à des experts en cybersécurité pour protéger efficacement les systèmes d’information.

Méthodes de piratage : phishing, clé USB et autres techniques

Les pirates informatiques disposent d’un large éventail de méthodes pour s’introduire dans un ordinateur ou voler des données sensibles. Parmi les techniques les plus répandues, le phishing occupe une place centrale : il s’agit d’envoyer des messages ou des emails qui semblent provenir d’un tiers de confiance, dans le but de tromper la victime et de lui soutirer des informations confidentielles, comme des mots de passe ou des identifiants bancaires. Les attaques de phishing sont souvent très bien conçues, imitant à la perfection des sites internet officiels ou des communications d’entreprise.

Une autre méthode couramment utilisée par les pirates est l’introduction de logiciels malveillants via une clé USB. Il suffit parfois de brancher une clé infectée sur un ordinateur pour que des programmes malicieux s’installent et permettent l’accès aux données ou la prise de contrôle à distance. Les attaques par force brute, qui consistent à tester automatiquement des milliers de combinaisons de mots de passe jusqu’à trouver le bon, restent également une menace sérieuse, tout comme les attaques de type “man-in-the-middle”, où le pirate intercepte les communications entre deux parties pour voler des informations.

Enfin, l’exploitation de failles dans les logiciels ou les systèmes d’exploitation est une technique redoutable : dès qu’une vulnérabilité est découverte, les pirates s’empressent de l’exploiter avant que les éditeurs ne publient une mise à jour corrective. C’est pourquoi il est crucial de maintenir ses logiciels à jour et de rester vigilant face à toutes ces méthodes de piratage, qui évoluent sans cesse pour contourner les protections existantes.

3. Les nouveaux terrains du hacking

Le paysage du hacking ne cesse de s’étendre, et les pirates informatiques explorent en permanence de nouveaux terrains pour mener leurs attaques. Les réseaux sociaux, par exemple, sont devenus des cibles privilégiées : en utilisant des techniques de phishing ou de social engineering, les pirates parviennent à récupérer des informations personnelles, des mots de passe, ou à usurper l’identité d’utilisateurs pour propager des attaques à grande échelle. Un simple message privé contenant un lien malveillant peut suffire à compromettre un compte et à accéder à des données sensibles.

La sécurité du Wi-Fi représente également un enjeu majeur. Les réseaux Wi-Fi publics ou mal protégés sont particulièrement vulnérables : un pirate peut intercepter les communications, accéder aux appareils connectés, et récupérer des informations confidentielles sans que la victime ne s’en rende compte. Par exemple, lors d’une connexion à un réseau Wi-Fi non sécurisé dans un lieu public, il est possible qu’un pirate intercepte vos identifiants ou vos données bancaires.

Face à ces nouvelles menaces, il est essentiel d’adopter de bonnes pratiques : utiliser des mots de passe robustes, activer l’authentification à deux facteurs, et éviter de se connecter à des réseaux Wi-Fi inconnus ou non protégés. La vigilance et la formation restent les meilleures armes pour se prémunir contre les techniques de hacking qui ciblent désormais tous les aspects de notre vie numérique.

4. Les conséquences et l’avenir du hacking

Le hacking, lorsqu’il est malveillant, peut avoir des conséquences dramatiques pour les utilisateurs comme pour les entreprises. La perte ou le vol de données sensibles, la compromission de la sécurité d’un système informatique, ou encore la diffusion de rançongiciels peuvent entraîner des pertes financières importantes et une atteinte à la réputation. Les cyberattaques se multiplient et touchent tous les secteurs : particuliers, entreprises, institutions publiques, personne n’est à l’abri.

Pour limiter les risques, il est indispensable de mettre à jour régulièrement ses logiciels et systèmes d’exploitation, car chaque mise à jour corrige des failles de sécurité exploitées par les pirates informatiques. L’utilisation de mots de passe complexes et uniques pour chaque service, ainsi que l’activation du chiffrement des données, sont des mesures simples mais efficaces pour renforcer la sécurité.

L’avenir du hacking s’annonce tout aussi complexe, avec l’émergence de nouvelles techniques et de nouveaux types de cyberattaques. La sensibilisation des utilisateurs, la formation continue en cybersécurité, et l’adoption de bonnes pratiques sont plus que jamais nécessaires pour faire face à ces menaces en constante évolution. En restant informé et en appliquant les recommandations de sécurité, chacun peut contribuer à la protection de ses données et à la lutte contre la cybercriminalité.

3. Ressources pour aller plus loin

Livres étoilés et guides pratiques

La première étape pour découvrir comment hacker de façon éthique consiste à consulter des livres et guides de référence. Plusieurs auteurs en français proposent des livres étoilés traitant du hacking sur linux, de la façon de sécuriser un ordinateur ou un serveur web, ainsi que des méthodes de piratage défensif. Ces ressources sont souvent accompagnées de fiches détaillées et d’exemples de code, permettant de se former pas à pas.

Par ailleurs, notre propre produit phare, “Livre pour hacker : Le guide complet”, est disponible en version numérique, contrairement aux livres sur amazon. Vous y trouverez un large éventail d’informations sur la culture du hacking, des conseils pour préserver la sécurité de vos données, ainsi qu’un module auto-correctif pour mesurer votre progression.

Se former sur internet

Outre les livres, internet regorge de pages spécialisées où les hackers partagent astuces, scripts et tutoriels pour expliquer comment hacker légalement. On y trouve des forums d’étudiants et de professionnels, des blogs sur la culture hacker, ainsi que des services d’hébergement de machines virtuelles prêtes à être testées. De plus, certaines plateformes proposent une offre d’abonnement mensuel pour accéder à des labs pratiques, permettant de mettre en application les connaissances acquises dans votre livre ou vos livres de chevet.

Que vous souhaitiez tester la sécurité d’un appareil android, analyser le code d’une application web, ou auditer un réseau sous linux, ces ressources en ligne vous permettront d’évoluer à votre rythme. Grâce à la façon auto-didactique de ces parcours, vous développerez rapidement les compétences nécessaires pour protéger vos données et contribuer à la culture du hacking éthique.

Conclusion

Savoir comment hacker ne signifie pas forcément devenir un pirate malveillant. Au contraire, de nombreux hackers œuvrent pour la sécurité et la défense des systèmes. En respectant le droit, vous pouvez exploiter vos connaissances pour repérer des vulnérabilités et renforcer la protection de vos appareils, de vos réseaux et de vos services.

Les risques incluent notamment les attaques d’hameçonnage visant à faire croire à la victime qu’elle communique avec une banque ou une institution officielle afin de dérober des données sensibles, comme le mot de passe. Les hackers malveillants cherchent souvent à tirer profit des failles de sécurité, que ce soit en vendant des données ou en extorquant des rançons. Parmi les conséquences les plus graves, on note la menace croissante des rançongiciels, des logiciels malveillants qui chiffrent les données et exigent une rançon pour la clé de déchiffrement.

Pour aller plus loin, n’hésitez pas à consulter nos deux ressources internes :

Livre pour hacker : Le guide complet

Ces produits sont disponible à un prix abordable et se déclinent en plusieurs formats pour répondre aux besoins des étudiants, des amateurs et des professionnels. Vous y trouverez également des fiches explicatives, des exemples de code, et des pistes auto-correctives pour évaluer votre progression. En combinant ces livres étoilés à d’autres pages spécialisées sur internet, vous aurez toutes les cartes en main pour apprendre comment hacker de façon légitime et responsable.

Nos ressources sont issues d’une expertise française, valorisant la proximité et le savoir-faire local dans le domaine de la cybersécurité.

Rejoignez cette culture du hacking éthique et devenez, vous aussi, un hacker soucieux de la sécurité et du respect du droit.